国产病毒国外作恶 界面LOGO“撞衫”国内上市公司产品

发表时间:2018-05-14 来源:学卫网整理相关软件相关文章人气:

一、概述

火绒安全团队发现,近期有国内病毒团伙在国外传播后门病毒“Bandios”。该病毒侵入用户电脑后,将实施“挖矿”(生产“门罗币”)、偷偷劫持用户流量等行为,同时病毒作者还可随时通过远程操控进行其他破坏行为。巧合的是,该病毒安装界面Logo与国内A股上市公司“昆仑万维科技股份有限公司”旗下的下载站Brothersoft完全一样。

后门病毒“Bandios”通过国外某个人博客进行传播,博主以免费提供下载图片处理软件“AQUASOFT SLIDESHOW”为由,吸引用户点击带毒下载链接。并且该博主提供了两个名称相同的下载地址,用户点击第一个下载地址后,病毒将直接被下载到用户电脑中,执行恶意代码。

而且该病毒极不易被用户察觉,侵入用户电脑后,在被感染电脑上没有提示,也不会显示任何图标。但会在后台偷偷劫持用户浏览器首页、利用用户电脑疯狂“挖矿”(门罗币),同时病毒作者可以随时通过远程操控实施其他破坏行为。

而第二个下载地址则会跳转到网址为“www.brothersoft.com”的国外网站中,通过分析发现,该网站为国内上市A股公司“昆仑万维科技股份有限公司”旗下的下载站“Brothersoft”。巧合的是,在后门病毒“Bandios”早期版本的安装界面中,曾出现过一个Logo,与“Brothersoft”的Logo完全一样。

目前,“火绒安全软件”最新版可拦截并查杀后门病毒“Bandios”。对于已经感染该病毒的非火绒用户,可以下载使用“火绒专杀工具”彻底查杀该病毒。

Tips:

1、点击下载“火绒专杀工具”http://bbs.huorong.cn/thread-18575-1-1.html;

2、安装后点击“开始扫描”。

二、详细分析

OnlineInstaller.exe

OnlineInstaller.exe运行后,首先会检测运行参数”-install”,如果不存在该参数则会创建出同名且与当前镜像相同的“.tmp”文件进行执行并加入“-install”参数,之后会统计当前系统和软件信息上传至C&C服务器hxxp://iostream.system.band/dump/io/time.php。其收集的系统和软件信息包括:系统版本、MAC地址、用户所安装的浏览器信息、安全软件信息。相关代码如下图所示:

OnlineInstaller.exe启动相关代码

被检测的浏览器,如下图所示:

被检测的浏览器名称

通过查询注册表方式收集当前环境中的安全软件名,如下图所示:

被检测的安全软件

如果运行中带有“-install”参数,则会释放出多个病毒模块。通过功能进行分类之后,整体分为两个部分:流量劫持与挖取门罗币。相关代码如下图所示:

病毒模块释放代码

OnlineInstaller.exe会释放出多个病毒模块,每个模块对应功能如下图所示:

病毒模块对应功能

在前文所示函数中,OnlineInstaller.exe会释放出所有病毒模块。在资源KPE中存放着所有zlib算法压缩的驱动模块数据,其他病毒模块则是通过异或加密的方式存放在镜像数据中。由于除了驱动模块外,病毒释放其他病毒模块的执行流程大致相同,我们仅以释放spoolsr.exe为例。首先对原有镜像数据进行解密,之后将随机生成长度为0x40的随机数据拼接在原有镜像数据尾部再释放文件,然后将拼接随机数据后的镜像数据再重新进行异或加密。代码如下图所示:

释放spoolsr.exe

zlib算法加密的驱动数据文件被存放在镜像资源中,KPE资源情况,如下图所示:

KPE资源

最后,OnlineInstaller.exe会对其释放的文件进行备份,后缀名为“.dat”(如HK.dat为HookKey32.dll的备份),以便将来恢复病毒文件时使用。备份文件对应关系,如下图所示:

备份文件关系

驱动模块(iaStorE.sys)

OnlineInstaller.exe使用zlib算法解压资源后,会释放出驱动iaStorE.sys或Dxapi.sys,驱动总共分为x86、x64等5个不同的版本,功能大致相同,我们仅以x86版本的iaStorE.sys为例进行分析。

该驱动首先会将原有的释放文件删除,之后使用备份文件进行恢复。相关代码如下图所示:

恢复备份文件

在重新恢复原有功能模块后,驱动会通过注册服务和注册AppInit_DLLs(当进程加载user32.dll时,被注册的动态库会被进程加载)的方式启动挖矿和流量劫持模块。由于Win10系统在没有安装安全软件时会开启Windows Defender,当病毒检测到环境为Win10系统后会通过修改组策略注册表的方式关闭Windows Defender,代码如下图所示:

接下来,我们按照功能模块分类进行分析。

门罗币矿工

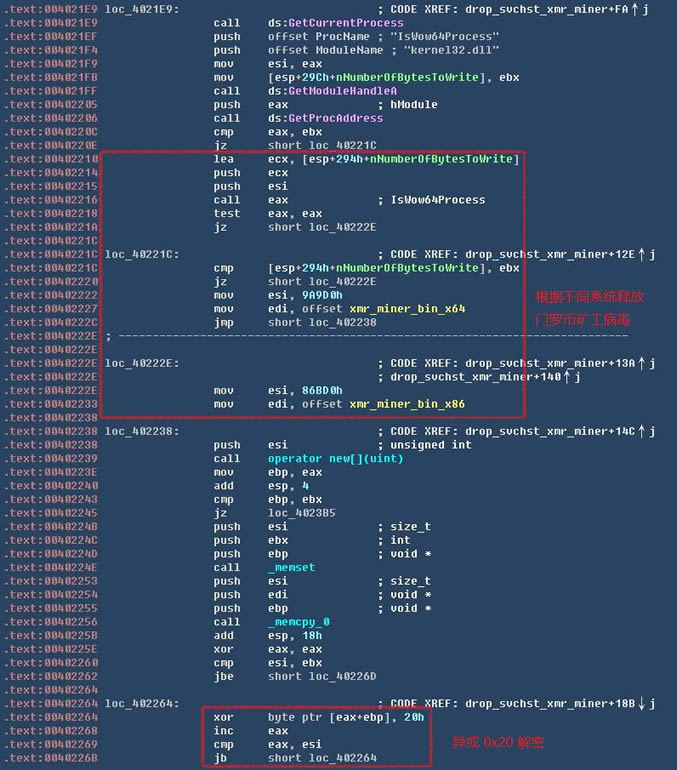

如上文所述,spoolsr.exe会被注册为系统服务,服务名为“mspoolv”,其主要是用来释放运行门罗币矿工程序svchst.exe。在服务启动后,首先会结束当前环境中正在运行的svchst.exe进程(矿工进程),之后根据当前系统环境(x64或x86)对加密的门罗币矿工病毒二进制数据进行解密、释放。代码如下图所示:

解密门罗币矿工程序

释放矿工病毒后,spoolsr.exe会使用当前用户权限对矿工病毒进行启动。当该病毒检测到如下进程名后,如果矿工病毒也在运行则会结束矿工病毒进程。相关代码,如下图所示:

检测进程

被检测的进程名及相关代码,如下图所示:

进程检测代码

被释放的svchst.exe是一个被修改后的门罗币矿工程序,该程序被修改后只会为病毒作者挖取门罗币,且不用加入启动参数。原有矿工程序相关信息,如下图所示:

原有门罗币矿工程序相关数据

挖矿相关信息,如下图所示:

矿工信息

流量劫持

流量劫持功能如前文所述,是通过注册AppInit_DLLs实现的。在iaStorE.sys将usp20.dll注册为AppInit_DLLs后,当系统user32.dll被加载时加载指定动态库。Usp20.dll的唯一功能就是在被进程加载后加载keyhook32.dll (x86版本)。

keyhook32.dll动态库在进程中加载后,会通过访问C&C服务器地址(hxxp:// ozkngbvcs.bkt.gdipper.com/ping)获取加密的远程配置数据。当前配置数据经过解密之后,如下图所示:

解密后的远程配置

如上图所示,当前从C&C服务器请求到的配置信息中,仅包含由一个驱动模块的下载地址。动态库代码逻辑中还会解析包括流量劫持链接、搜索链接等配置信息,首页和搜索链接会加密后存放在注册表HKEY_LOCAL_MACHINE\ SYSTEM\Setup\Digita1ProductId11”和“HKEY_LOCAL_MACHINE\ SYSTEM\Setup\Digita1ProductId13”键值中。配置解析代码,如下图所示:

配置解析代码

通过远程配置信息中获取到的劫持相关内容,该动态库会hook CreateProcessInternalW函数,通过注册表“HKEY_LOCAL_MACHINE\ SYSTEM\Setup\Digita1ProductId11”和“HKEY_LOCAL_MACHINE\ SYSTEM\Setup\Digita1ProductId13”中加密的劫持数据对浏览器进程附加命令行参数,达到流量劫持目的。劫持代码如下图所示:

劫持浏览器参数

除了通过修改浏览器进程启动参数进行流量劫持外,该病毒还会通过修改流量器配置的方法对一些常见的第三方浏览器进行流量劫持,受影响的浏览器包括:Chrome、Edge和Firefox。

三、溯源分析

根据病毒所使用的签名信息,我们发现该病毒所使用的众多数字签名均为被吊销或者已经过期的国内公司数字签名。使用的数字签名不但均为被吊销的签名,且都不带有签名时间戳。我们以个别样本为例,如下图所示:

病毒所用数字签名

如前文所述,该病毒流量劫持恶意行为所影响到的浏览器中,有大部分为国内软件厂商所开发的浏览器,包括:QQ浏览器、360浏览器、搜狗浏览器、UC浏览器、猎豹浏览器、百度浏览器、2345浏览器等。而且在OnlineInstaller.exe样本的资源中,显示语言为“Simplified,China”(简体中文)。如下图所示:

资源信息

通过上述所有信息,我们基本可以断定该病毒作者为中国人。通过对OnlineInstaller.exe样本的追根溯源,我们找到了一个存放OnlineInstaller.exe样本的github链接(hxxps://github.com/downloadhelp/install),该链接很有可能是由病毒作者进行维护的。通过提交记录我们可以找到多个不同版本的OnlineInstaller.exe样本,根据github中显示首次提交时间我们可以推断出病毒的出现时间为2017年11月28日前后,且至今依然在持续进行更新,最近的一次更新时间为2018年3月26日。首次提交记录,如下图所示:

首次提交记录

最近提交记录,如下图所示:

最近一次提交记录

通过github链接,我们找到了一个较早的OnlineInstaller.exe样本进行测试,我们发现早期版本的OnlineInstaller.exe样本运行后会显示带有“Brothersoft”字样的安装界面。早期版本安装界面,如下图所示:

安装界面

通过域名信息检索,我们发现“Brothersoft”软件下载站(http://www.brothersoft.com)的注册人信息为国内互联网厂商“Kunlun Wanwei Keji Gufen Youxian Gongsi”。网站注册信息,如下图所示:

Brothersoft软件下载站注册信息

虽然该病毒系国人制造,Brothersoft.com也同为国人注册并维护,但通过现有信息并不能确认该病毒与Brothersoft.com的直接关系,也许只是巧合。

四、附录

文中涉及样本SHA256: